使用PreparedStatement而不是Statement的原因主要有以下几点:

- 安全性:

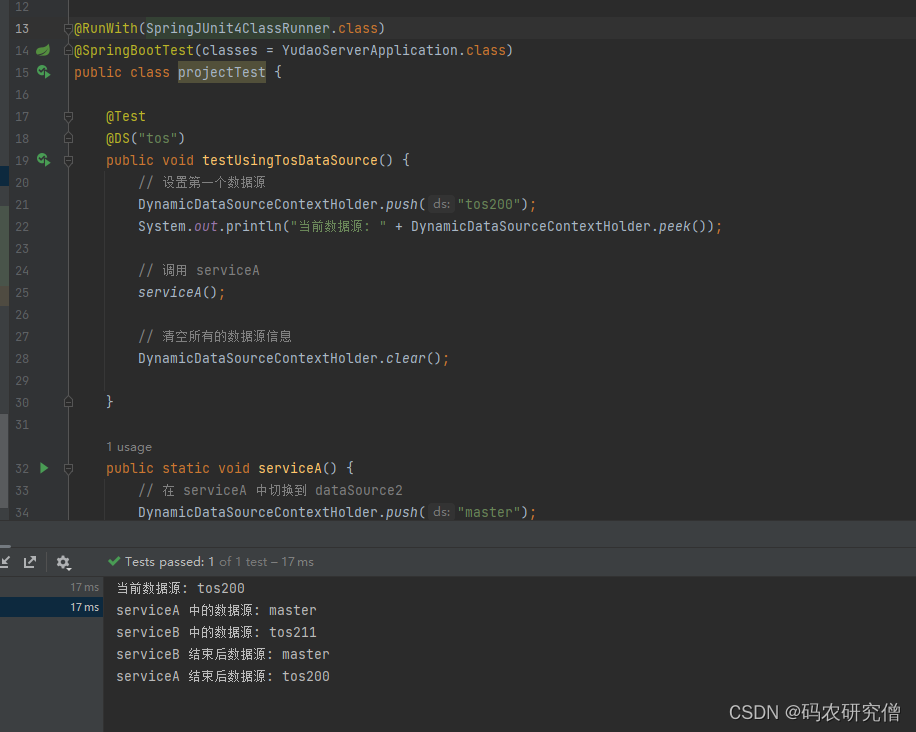

PreparedStatement使用参数化查询,能够避免SQL注入攻击。这是因为PreparedStatement在将SQL语句发送到数据库之前会进行预编译,并且使用占位符(如?)代替参数。当设置参数时,JDBC驱动程序会自动处理必要的转义和引用,确保用户输入不会被解释为SQL代码的一部分。- 相比之下,

Statement直接将SQL语句和参数拼接在一起,如果参数中包含恶意的SQL代码片段,就可能导致SQL注入攻击。

- 性能:

PreparedStatement是预编译的,这意味着数据库管理系统可以提前解析和编译SQL语句,优化执行计划。当多次执行相同的SQL语句时,PreparedStatement可以重用已编译的执行计划,从而避免了每次执行SQL语句时的解析和编译过程,显著提高了性能。- 另一方面,

Statement每次执行都需要重新解析和编译SQL语句,这在执行大量相同的SQL语句时会降低性能。

- 代码可读性:

- 使用

PreparedStatement时,可以将SQL语句和参数分开处理,使得SQL语句更加清晰和可读。这既方便了开发和维护,也提高了代码的可读性。 - 而

Statement则需要将SQL语句和参数拼接成一个字符串,这可能导致代码难以理解和维护。

- 使用

- 数据类型自动转换:

PreparedStatement可以自动将Java数据类型转换为数据库能够处理的数据类型,如整型自动转为INTEGER,浮点型自动转为DOUBLE等。这避免了手动转换的繁琐过程,并减少了出错的可能性。

- 支持批量操作:

PreparedStatement支持通过addBatch()和executeBatch()方法进行批量操作。这可以减少与数据库的通信次数,提高批量操作的性能。

- 更好的资源管理:

- 在使用

PreparedStatement时,数据库连接和SQL语句的预编译状态可以被缓存和重用,这有助于更好地管理数据库资源。

- 在使用

综上所述,PreparedStatement在安全性、性能、代码可读性、数据类型自动转换、支持批量操作以及资源管理等方面都优于Statement,因此在开发中推荐使用PreparedStatement。

SQL注入是一种网络安全攻击技术,其原理在于利用web应用程序对用户输入数据的合法性判断或过滤不严的漏洞,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,从而欺骗数据库服务器执行非授权的任意查询,进而获取或篡改数据库中的敏感信息。

以下是关于SQL注入的详细描述:

- 定义:

- SQL注入,全称为Structured Query Language Injection,是指攻击者通过向Web应用程序的输入字段(如搜索框、登录框等)插入或“注入”恶意的SQL代码片段,从而绕过应用程序的安全机制,直接对后台数据库进行非法操作的行为。

- 原理:

- 当Web应用程序使用用户输入的数据来构造SQL查询语句,并且没有对用户输入进行充分验证或转义时,就存在SQL注入的风险。攻击者可以利用这个漏洞,在输入字段中插入恶意的SQL代码,从而改变原始查询的逻辑,执行攻击者想要的任何操作。

- 类型:

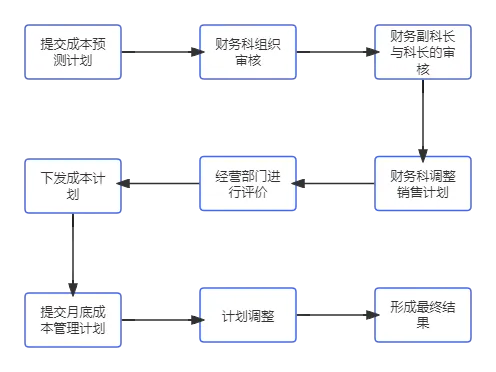

- 根据攻击方式的不同,SQL注入可以分为平台层注入和代码层注入。平台层注入主要由不安全的数据库配置或数据库平台的漏洞所致;而代码层注入主要是由于程序员对输入未进行细致的过滤,从而执行了非法的数据查询。

- 危害:

- SQL注入攻击可能导致数据泄露、数据篡改、权限提升等严重后果。攻击者可以通过SQL注入攻击猜解后台数据库,盗取网站的敏感信息,如用户密码、信用卡信息等;也可以绕过认证机制,直接访问网站后台;甚至可以利用数据库的存储过程进行提权操作,完全控制整个系统。

- 防范措施:

- 为了防范SQL注入攻击,可以采取以下措施:

- 对用户进行分级管理,严格控制用户的权限。

- 禁止将变量直接写入到SQL语句中,必须通过设置相应的参数来传递相关的变量。

- 过滤用户输入的数据,对单引号、双引号、冒号等字符进行转换或过滤。

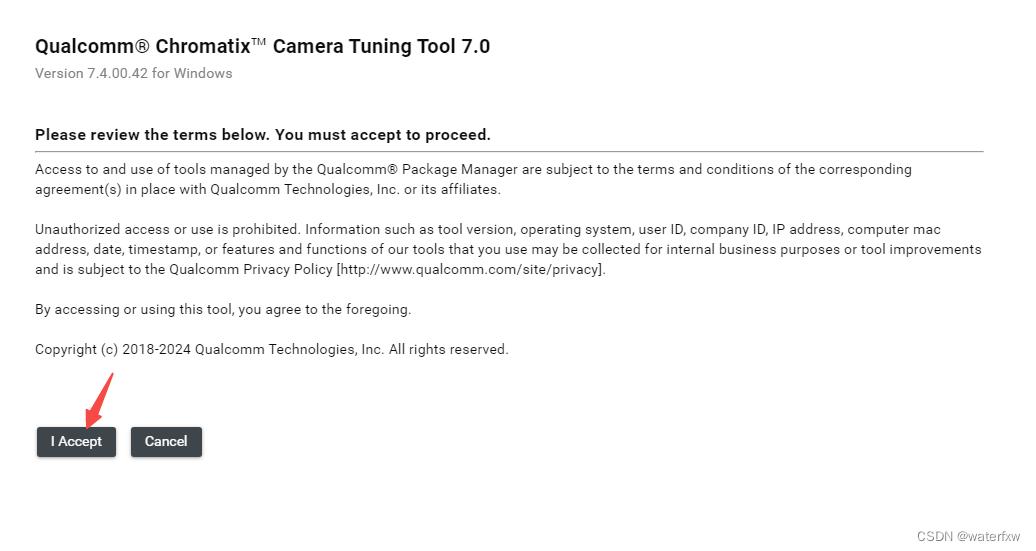

- 使用预编译语句集或参数化查询,这可以内置处理SQL注入的能力。

- 使用Web应用程序防火墙(WAF)来识别并拦截SQL注入尝试。

- 定期测试和更新与数据库交互的Web应用程序,及时修补已知漏洞。

- 为了防范SQL注入攻击,可以采取以下措施:

通过以上措施,可以大大降低Web应用程序遭受SQL注入攻击的风险。